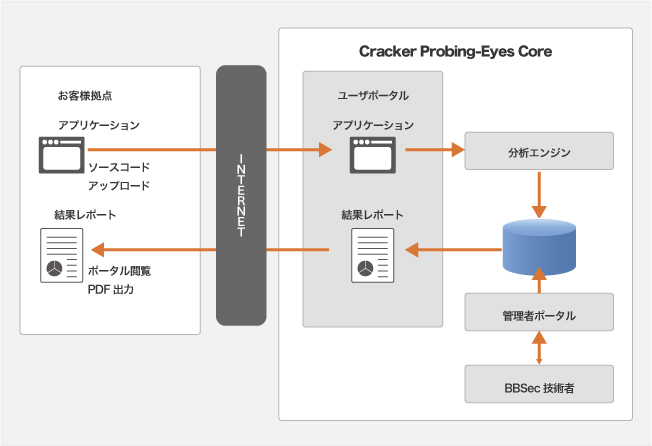

アプリケーションのソースコードをCPE Core専用のポータルにそのまま圧縮/アップロードするだけで、ソースコードの脆弱性と品質の診断を行える自動分析ツールです。お客様はあらたな設備投資不要でご利用いただけます。開発のあらゆるタイミングで品質分析が行えるため、開発の上流工程で問題への対応が可能となり、コストや労力の削減を実現できます。

開発ソフトウェアの品質と脆弱性を同時に検査することが可能です。またコンパイルすることなくWebブラウザ経由でソースコードをそのまま圧縮してアップロード/診断する利便性を提供しています。

多様なプログラムに対応できるよう、様々な業界標準、各種プログラム言語に対応しています。

診断のタイミングを自由に設定できるだけでなく、短時間で結果を確認する ことができ、時間の切迫する開発現場が望む診断時間の短縮化に大きな 効果を発揮します。

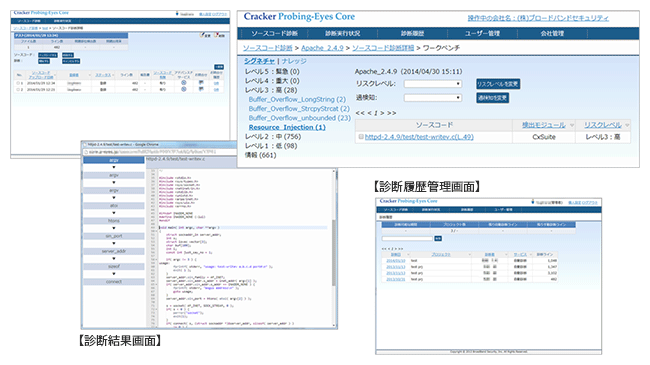

ブラウザ上では、セキュリティリスクの結果だけでなく、そのリスクが発生する流れを確認することができます。

サービス範囲内であれば、いくらでもアップロード/解析/結果確認が可能なため、費用対効果にも優れています。

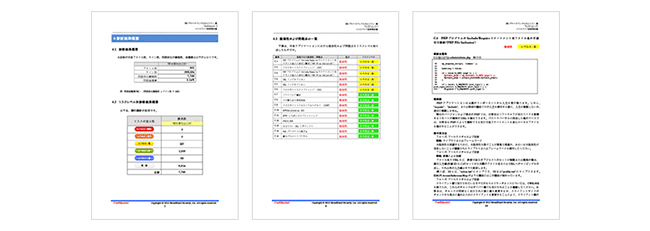

診断直後に受け取れるレポートは、BBSecのナレッジが集約された国内企業に最適化された内容です。

| 高い検知精度 | 非常に低い誤検知率(False-positive) ⇒ 誤検知スクリーニングの手間を大幅に削減 |

|---|---|

| 充実した情報 | CWE※ 解説、影響、攻撃フローの表示が可能 ⇒ 技術者の「なぜ」に応える情報が、OJT効果を高めます |

| 使いやすさ | コンパイル前のソースコードに対応 ⇒ スキャン前準備はアップロードするだけ。開発現場の負担を抑えます |

※ 共通脆弱性タイプ一覧 Common Weakness Enumeration (CWE)

脆弱性の概要、攻撃の受けやすさ、一般的な脅威、脆弱性の軽減策、脆弱性の発生する具体的なコーディング例、当該脆弱性に起因する具体的な事例の紹介などの情報が整理されています。利用者は、脆弱性を識別し、脆弱性の低減を行い、再発を防止するための辞書として活用することができます。

出典:独立行政法人 情報処理推進機構(IPA) 共通脆弱性タイプ一覧CWE概説 (2016.01.27)

| ユーザー/プロジェクト管理機能 |

|

|---|---|

| ソースコードアップロード機能 |

|

| スキャン結果レポート生成 および表示機能 |

|

| ワークベンチ機能 |

|

| 対応業界標準 | OWASP Top 10、MITRE CWE、SANS 25等 |

|---|---|

| 対象開発言語 | C/C++、Java、JSP、C#、VB.NET、ASP.NET、JavaScript、ASP/VBScript、PHP、Objective-C |

| 検知可能な脆弱性の例 | SQL Injection、Session fixation、Cross-site scripting、Session poisoning、Code injection、Unhandled exceptions、Buffer overflow、Unreleased resources、Parameter tampering、Unvalidated input、Cross-site request forgery、URL redirection attack、HTTP splitting、Dangerous files upload、Log forgery、Hardcoded password、DoS 他 |

診断ツールが自動生成するレポートではなく、ツールの分析結果にBBSecのセキュリティナレッジを反映させたレポートの出力が可能です。

| 金融機関で |

|

|---|---|

| ソフト開発/SI会社で |

|

| 広告代理店で |

|

| 自社開発プログラムを多くもつ企業で |

|

*文中の会社名または製品名は、各社の商標または登録商標です。

デイリー自動脆弱性診断

Cracker Probing-EyesⓇ

インターネット越しにお客様サイトの脆弱性をチェックする、自動診断ツールです。

WEBサイトコンテンツ改ざん検知

Cracker Probing-EyesⓇ Detect

インターネットを介してお客様のWebサイトコンテンツの改ざん・埋め込みを診断する自動ツールです。