IoTデバイス実機を使用し、動的解析を実施。デバイス単体の検査はもちろん、機器の特性・利用シーンに合わせた項目を選定し、効果的・効率的な診断を実施します。

サイバー保険付帯 | 詳細を見るIoTデバイスが抱えるリスク

国の提唱するSociety 5.0(サイバー空間(仮想空間)とフィジカル空間(現実空間)の高度な融合)の実現では、多様多数のIoTデバイスが組み合わさり情報が活用されるが、利便性の一方で、ネットワーク接続された環境は、常にサイバー攻撃のリスクに曝されることになるため、安全なスマートシティ実現に向けて、サイバーセキュリティ対策(ハッキング対策)は肝要となっています。

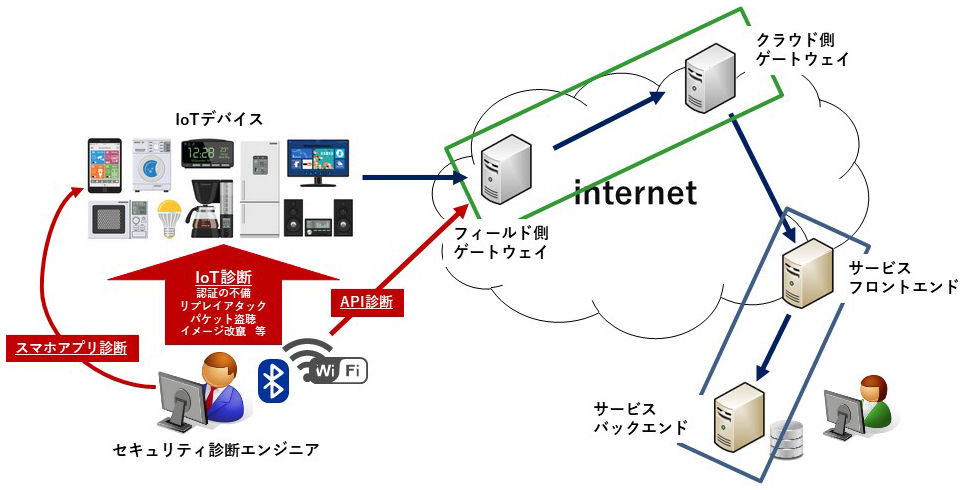

IoTデバイスそのものに対する診断

IoTデバイスを制御するスマホアプリの診断

IoTデバイス ⇔ サーバ間の通信の診断

発見された脆弱性に対し、CVSS(Common Vulnerability Scoring System)、OWASP Top10、CWE等、国際的な脆弱性評価基準をもとに、弊社独自の基準を適用し脆弱性のランク付けを行います。診断によって洗い出された問題点は一つ一つ誤検知・過検知を取り除くとともに、対象システムの特性や攻撃の難易度等によりリスク評価を行います。また、お客様の業種やシステム環境、保持している情報の種類等、他の要因も考慮したリスク分析により、どの問題部位に修正を施すべきかどうかを正確に確認することができます。

IoTデバイス実機を使った動的解析を実施します。デバイス単体の検査はもちろん、機器の特性・利用シーンに合わせた項目を選定し、効果的・効率的な診断を実施します。

| 診断メニュー | |

|---|---|

|

・静的ソースコード解析 ・ファームウェア解析・バイナリ解析 ・ネットワークスキャン ・ファジング ・ハードウェア解析 ・ネットワークキャプチャ(通信内容解析) |

|

実機を使った動的解析とAPK(Android)・IPA(iOS)ファイルの静的解析を実施します。

基本的には攻撃者と同じ観点であるブラックボックステストを実施します。

| 大項目 | 中項目※1 |

|---|---|

| 通信診断 |

|

| 端末内データ診断 |

|

| バイナリ診断 (プラチナプランのみ) |

|

※1 診断項目は一例です

※2 iOSアプリは対象外です

APIサーバに対するリクエスト/レスポンスを検証・疑似攻撃による検査を実施します。

基本的には攻撃者と同じ観点であるブラックボックステストを実施します。

| 大項目 | 中項目※ | |

|---|---|---|

| 入出力処理 |

|

|

| 認証 |

|

|

| セッション管理 |

|

|

| 重要情報の取り扱い |

|

|

|

|

|

| システム情報・ポリシー |

|

|

|

|

|

※ 診断項目は一例です

| STEP 01 |

診断前準備・調査※1

|

|---|---|

| STEP 02 |

診断実施※2

|

| STEP 03 |

報告書作成~報告会

|

| STEP 04 |

診断保守

|

※1 : API診断をご依頼の場合のみ実施いたします。

※2 : 重大な問題点を検出した場合は「速報」として随時ご報告いたします。

※3 : バイナリ解析は「スマホアプリ プラチナ診断」をご依頼の場合に実施いたします。

※4 : オプションメニュー(有償)となります。詳細は弊社営業担当までご連絡ください。

Webアプリケーション・API

脆弱性診断 SQATⓇ for Web

WEBサイトを攻撃するハッカーの手法を用いて、外部から動的に脆弱性を診断することで、不正アクセスの入口となる可能性のある箇所を検出します。診断は最新のセキュリティ情報に基づき実施されますので、開発時の脆弱性初期診断だけでなく、定期的な実施など既存システムの脆弱性対策の確認にも活用することをおすすめしています。

スマホアプリ脆弱性診断

SQATⓇ for Smartphone

通信を必要とするスマートフォンアプリに対し、端末にインストールされるアプリケーション・サーバ双方の脆弱性診断を行います。

ソースコード自動診断

Cracker Probing-EyesⓇ Core

アプリケーションのソースコードをアップロードするだけで、ソースコードの脆弱性と 品質の診断を行えるSaaS型品質分析自動ツールです。